スクリプトは、コンピュータシステムやネットワークにおける重要な技術要素として広く活用されています。特にセキュリティとネットワーク管理の分野では、認証から監査まで包括的な機能を提供する不可欠なツールとなっています。

現代のデジタル環境において、スクリプトは「認証」「認可」「アカウンティング」「監査」という4つの重要な要素を統合的に管理し、システムのセキュリティと効率性を高める役割を担っています。

-

QITにおける「スクリプト」の意味は?

-

A

スクリプトは、システムセキュリティを管理する包括的なフレームワークです。認証、認可、アカウンティング、監査の4つの機能を統合し、ネットワークリソースへのアクセス制御と利用状況の追跡を行います。

スクリプトの基本構成要素

スクリプトは4つの重要な要素から構成されており、それぞれが異なる役割を担っています。これらの要素が連携することで、強固なセキュリティシステムを実現しています。

認証(Authentication)

認証プロセスでは、ユーザーが本人であることを確認し、システムへのアクセス権を判断します。

- パスワード認証

- 生体認証

- 二要素認証

認可(Authorization)

認証されたユーザーに対して、適切なアクセス権限を付与します。

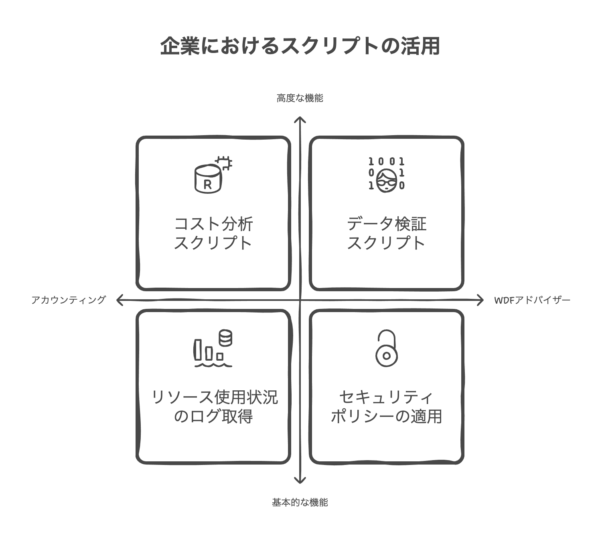

スクリプトの実践的活用

企業システムにおいて、スクリプトは日常的なセキュリティ管理から高度な監査まで、幅広い用途で活用されています。

アカウンティング(Accounting)

システムの利用状況を記録し、リソースの使用量を追跡することで、効率的な運用を実現します。

監査(Auditing)

セキュリティイベントを監視し、不正アクセスや異常を検知します。

定期的な監査レポートの確認は、セキュリティリスクの早期発見に重要です。

スクリプトの導入メリット

システムへのスクリプト導入は、セキュリティ強化だけでなく、業務効率の向上にも大きく貢献します。運用コストの削減や、人的ミスの防止など、多面的な効果が期待できます。

セキュリティ管理の一元化

複数のシステムやアプリケーションのセキュリティ設定を一括管理することで、管理負担を軽減し、セキュリティレベルを向上させます。

- アクセス権限の一元管理

- セキュリティポリシーの統一的な適用

- 監査ログの集中管理

一元管理により、セキュリティの抜け漏れを防ぎ、運用効率を大幅に改善できます。

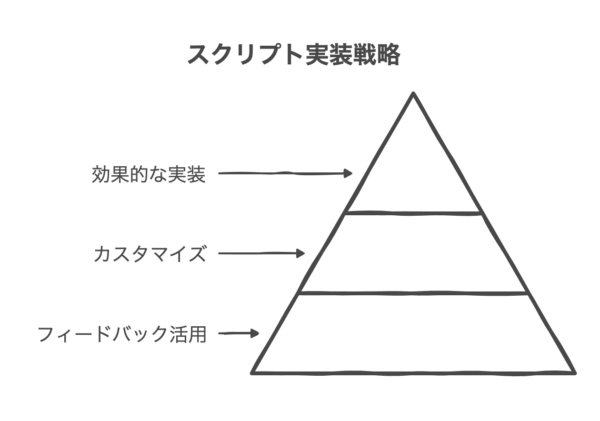

スクリプトの実装ポイント

効果的なスクリプト導入には、適切な計画と段階的な実装が重要です。組織の規模や業務内容に応じて、最適な構成を選択する必要があります。

段階的な導入プロセス

システムの規模や重要度に応じて、優先順位をつけながら段階的に導入を進めます。

カスタマイズと最適化

組織の要件に合わせてスクリプトをカスタマイズし、業務フローに最適な形で統合します。

スクリプトの将来展望

クラウドコンピューティングやAIの発展に伴い、スクリプトの役割はさらに重要性を増しています。新しい技術との統合により、より高度なセキュリティ管理が可能になっています。

クラウドとの連携

クラウドサービスとの連携により、柔軟なセキュリティ管理を実現します。

クラウド環境での適切なスクリプト設定は、ビジネスの成長と安全性の両立に不可欠です。

AI活用の展望

人工知能を活用した高度な分析と自動化により、セキュリティ管理の精度と効率が向上します。

- 異常検知の自動化

- リスク予測の高度化

- セキュリティ対策の自動最適化

このように、スクリプトは現代のIT環境において不可欠な要素となっており、その重要性は今後さらに増していくことが予想されます。組織の規模や目的に応じて適切に導入・運用することで、効果的なセキュリティ管理を実現することができます。

よくある質問と回答

Answer

業務ルールの変更や新しい対応事例が発生した際に随時更新することが重要です。定期的な見直しは最低でも四半期に1回程度行うことをお勧めします。

Answer

話し言葉を意識した自然な表現を使用し、3つの立場(顧客、オペレーター、管理者)からの検証を行うことが重要です。また、レイアウトを整理して使いやすい構成にすることも必須です。

スクリプトは実際に使用する人の視点を重視して作成することが成功の鍵です。

Answer

新規スクリプトの導入時には説明会を開催し、実際のロールプレイを通じて理解を深めることが効果的です。また、定期的なフィードバックセッションを設けることで、継続的な改善が可能になります。

Answer

定期的な品質チェックと、オペレーターからのフィードバックを活用した改善サイクルを確立することが重要です。また、通話モニタリングを通じて実際の使用状況を確認することも効果的です。

Answer

1つの応対シーンにつき、オペレーターが3秒以内に必要な情報を見つけられる量が適切です。複雑な内容は階層化して整理し、必要な情報にすぐにアクセスできる構造にすることが重要です。

認証と認可の違いを理解することが、セキュリティ管理の基本です。認証は「誰であるか」を確認し、認可は「何ができるか」を定義します。